Na serveru AD FS klepněte na možnost Nástroje > Správa AD FS.

Rozbalte složku Vztahy důvěryhodnosti a klepněte na složkuVztahy důvěryhodnosti předávající strany.

Na panelu Akce klepněte na možnost Přidat vztahy důvěryhodnosti předávající strany.

Klepněte na možnost S podporou deklarace identity > Start > Zadat data o předávající straně ručně > Další.

Zadejte zobrazený název a klepněte na tlačítko Další.

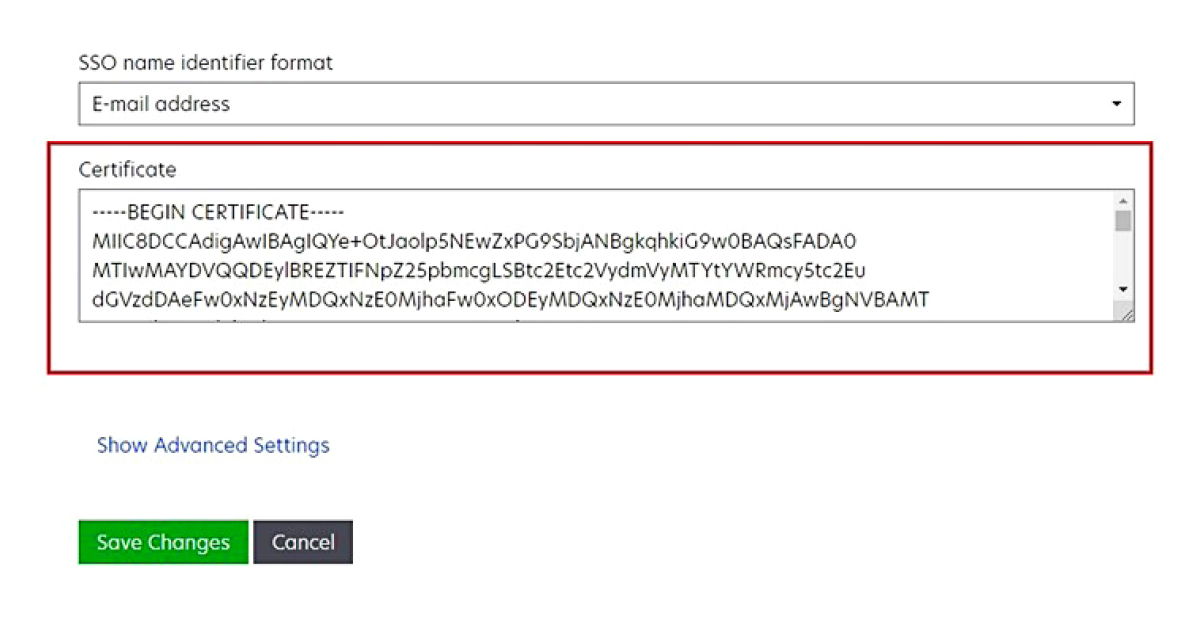

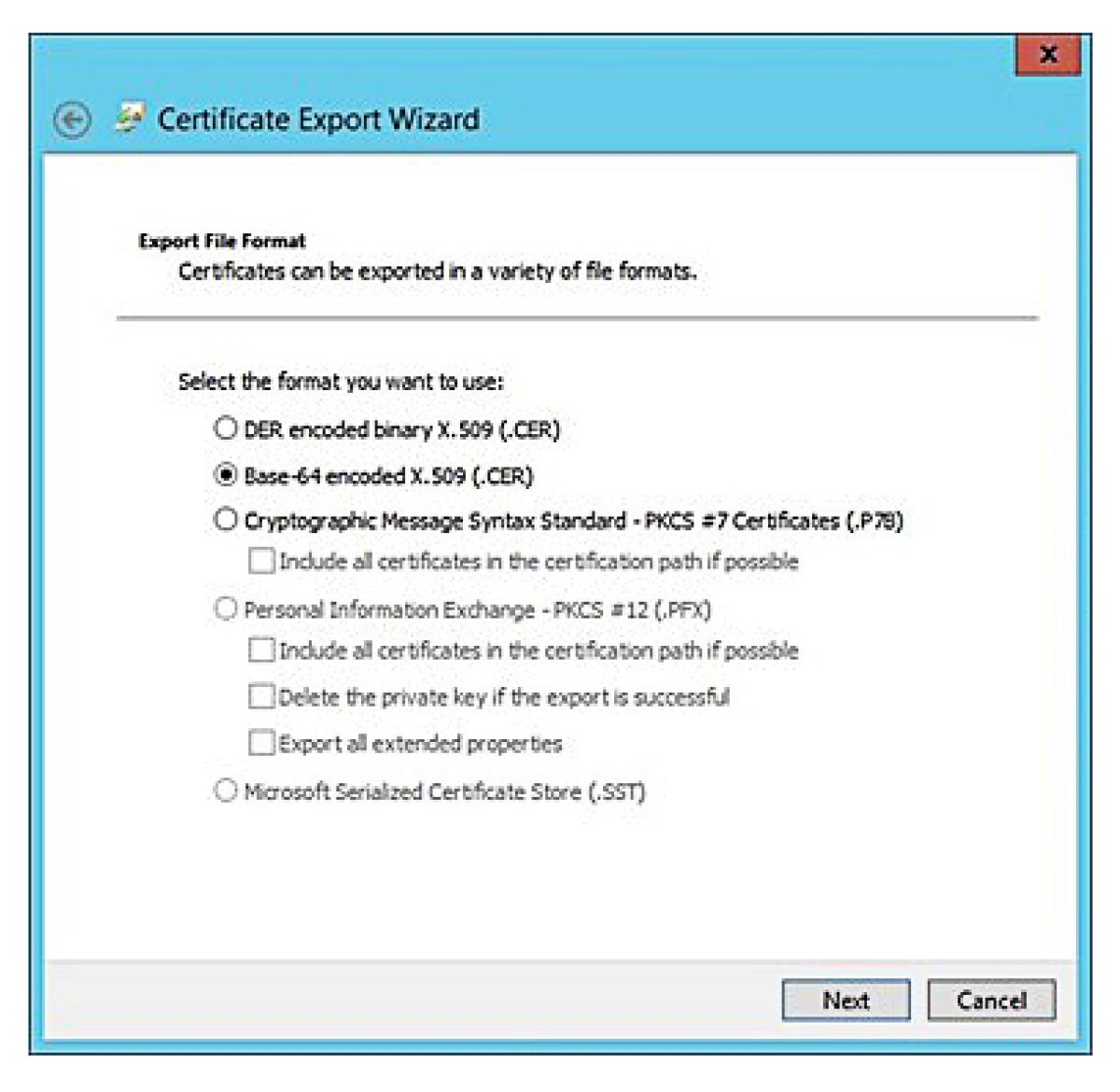

Na obrazovce Konfigurovat certifikát klepněte na tlačítko Další.

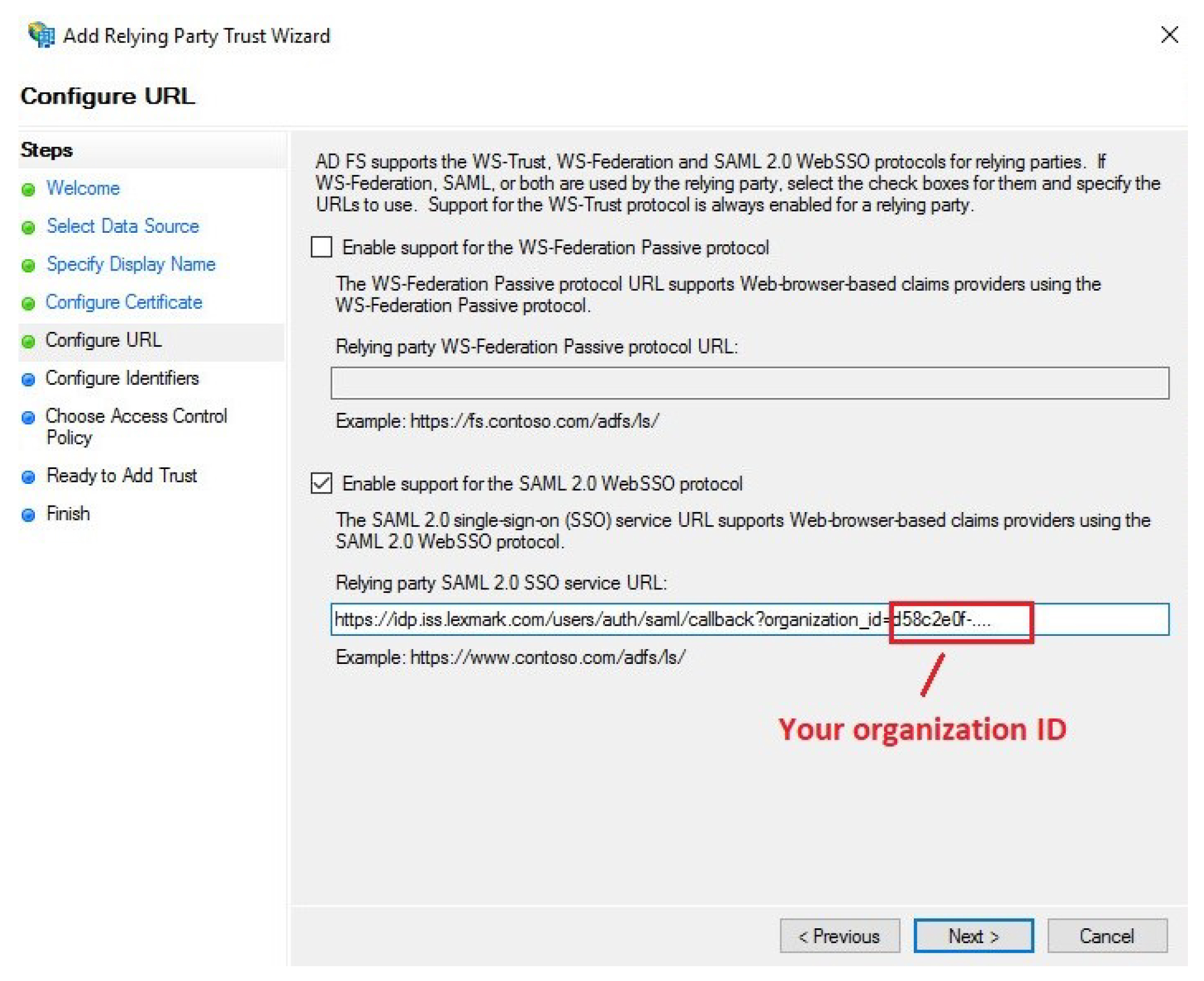

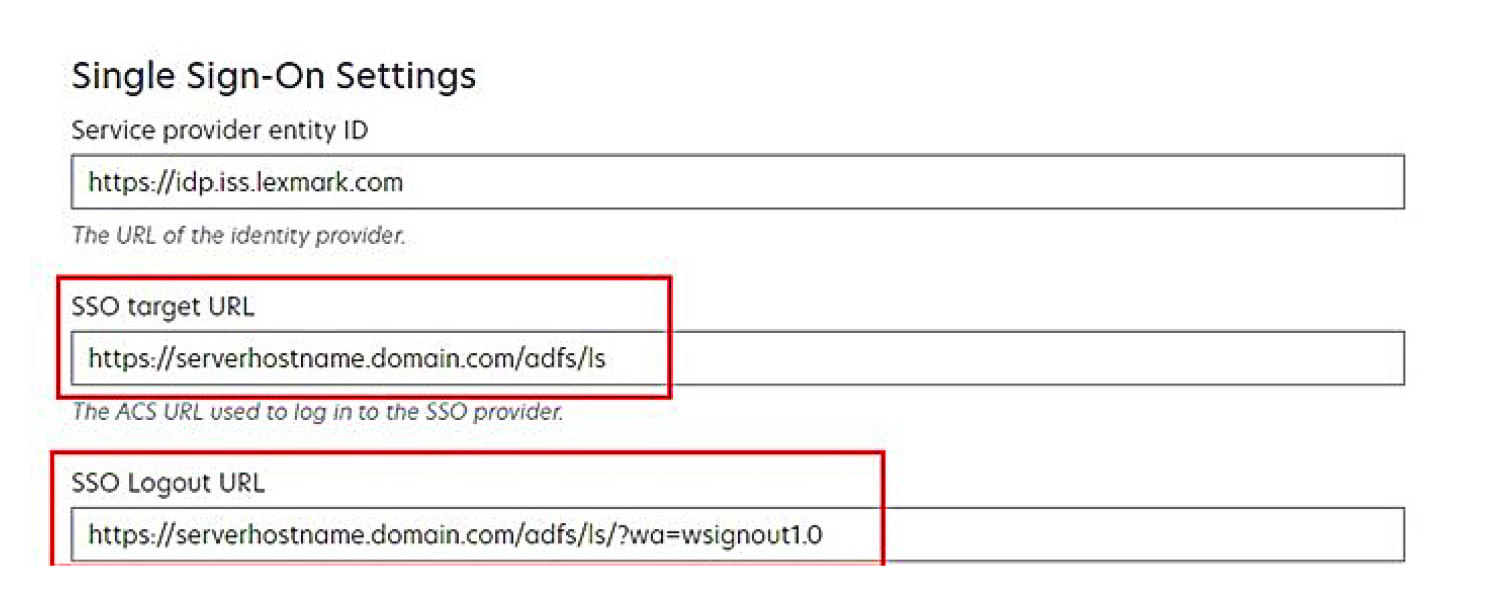

Vyberte možnost Povolit podporu protokolu SAML 2.0 WebSSO, zadejte adresu URL služby SAML 2.0 předávající strany a klepněte na tlačítko Další.

Poznámka: Získejte ID organizace od poskytovatele zdrojů.

V závislosti na vaší poloze jsou níže uvedeny příklady adres URL služeb předávající strany:

https://idp.us.iss.lexmark.com/users/auth/saml/callback?organization_id=XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXXX

https://idp.eu.iss.lexmark.com/users/auth/saml/callback?organization_id=XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXXX

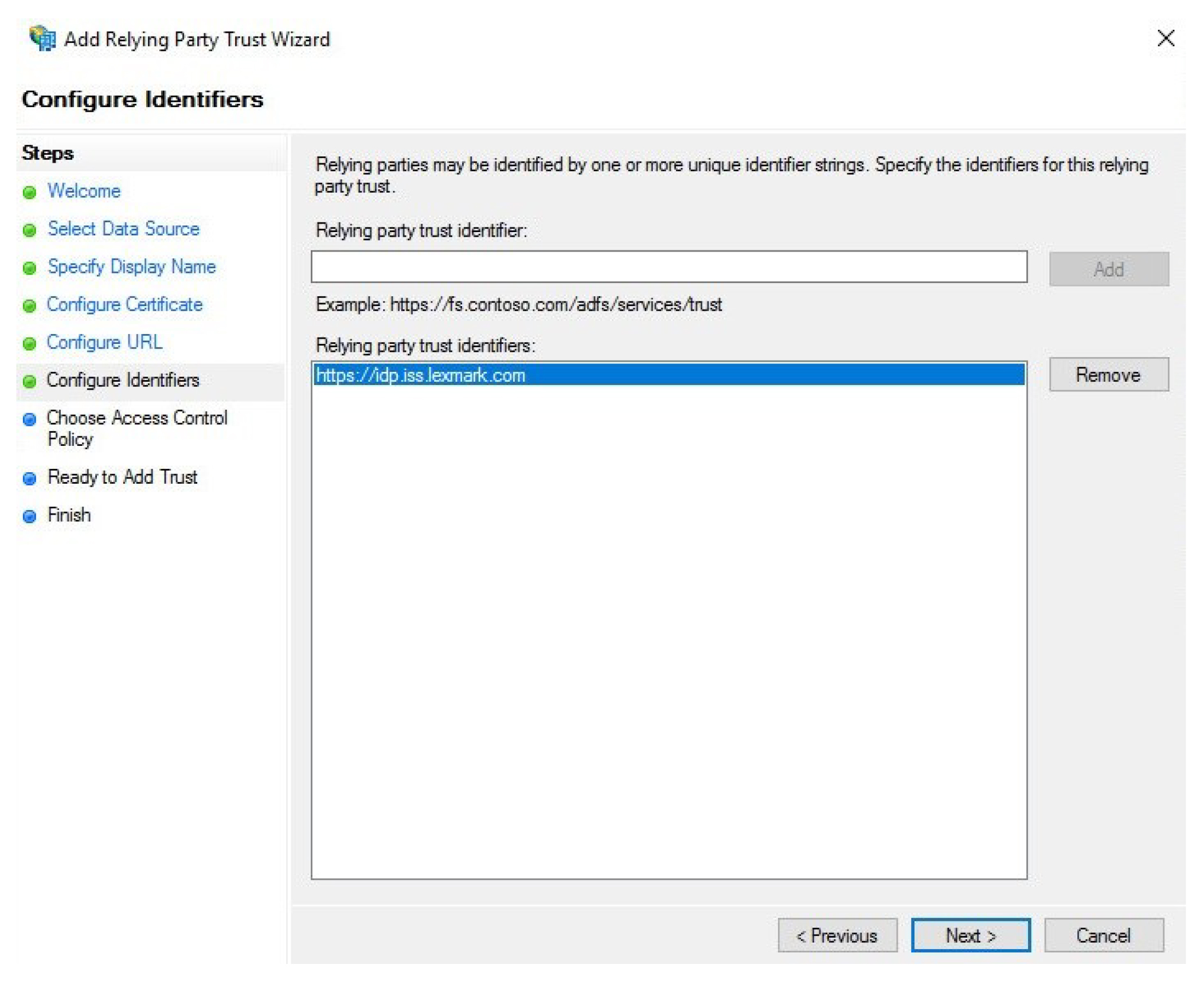

Zadejte identifikátor vztahu důvěryhodnosti předávající strany a klepněte na tlačítko Přidat > Další.

Poznámka: Od poskytovatele zdrojů získejte identifikátor vztahu důvěryhodnosti předávající strany.

V závislosti na vaší poloze jsou níže uvedeny příklady identifikátorů vztahu důvěryhodnosti předávající strany:

V okně Zvolit zásadu řízení přístupu vyberte možnost Povolit všem nebo konkrétní zásady řízení přístupu pro vaši organizaci a klepněte na tlačítko Další.

Zkontrolujte nastavení důvěryhodnosti předávající strany a klepněte na tlačítko Další.

Zrušte výběr možnosti Konfigurovat zásadu vystavování deklarací identity pro tuto aplikaci a poté klepněte na tlačítko Zavřít.

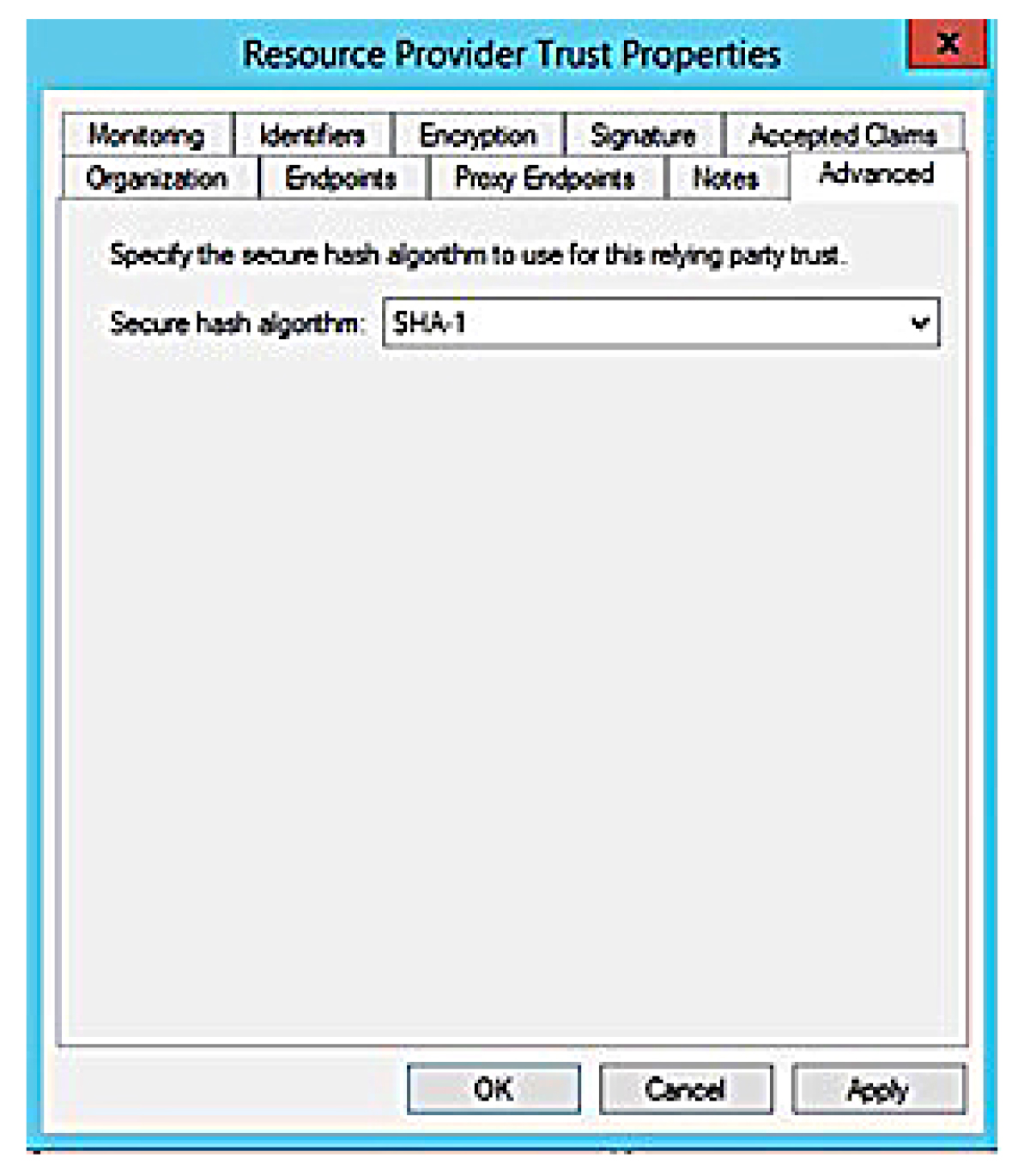

V konzoli pro správu AD FS klepněte na složku Vztahy důvěryhodnosti předávající strany, klepněte pravým tlačítkem myši na vytvořený vztah důvěryhodnosti předávající strany a poté klepněte na možnost Vlastnosti.

Klepněte na kartu Rozšířené a poté jako zabezpečený algoritmus hash vyberte SHA-1.

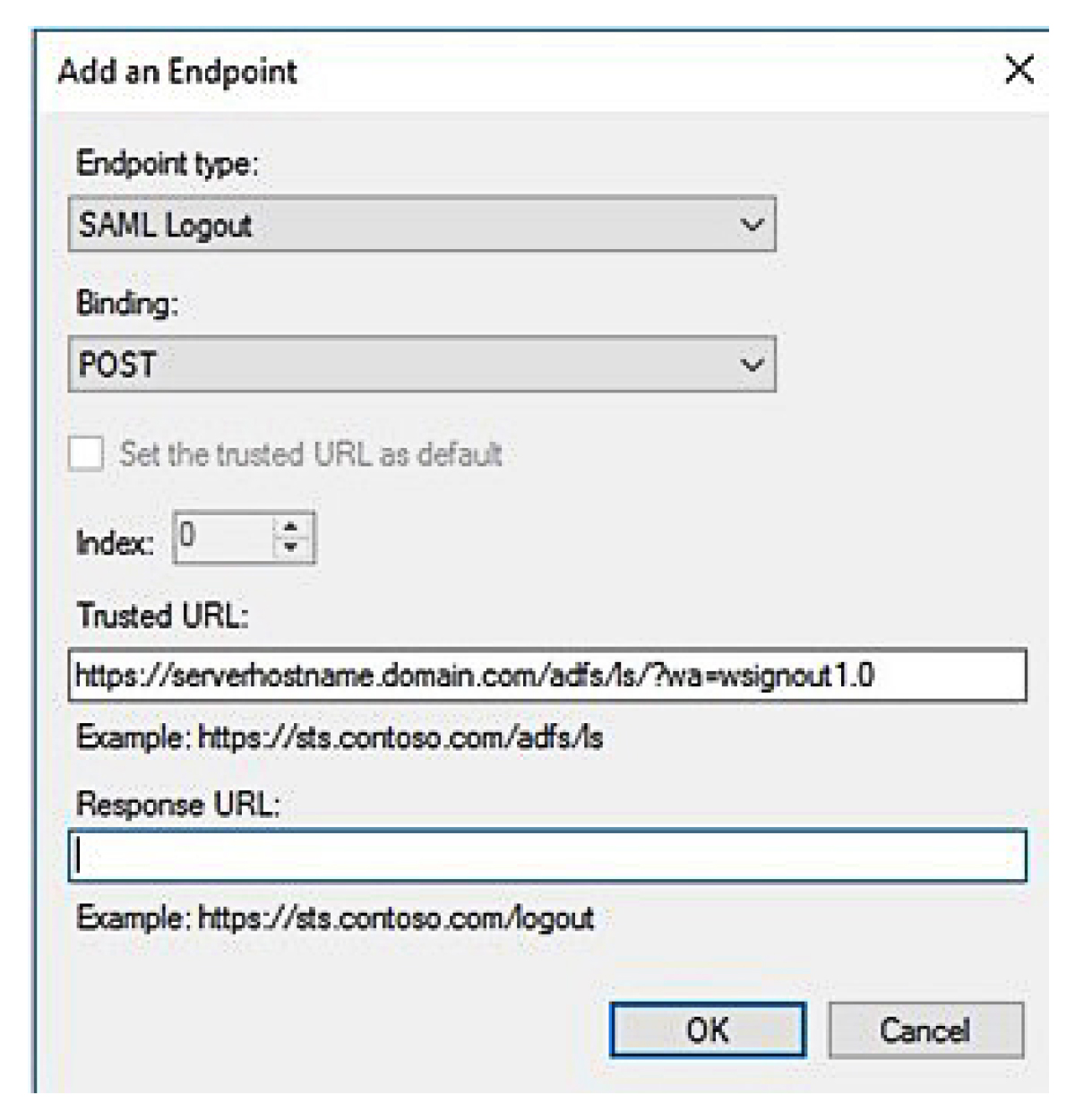

Klepněte na kartu Koncové body a poté vyberte možnost Přidat SAML jako zabezpečený algoritmus hash.

Jako typ koncového bodu vyberte možnost Odhlášení SAML a do pole Důvěryhodná adresa URL zadejte důvěryhodnou adresu URL pro odhlášení z vašeho serveru AD FS. Například https://ServerFQDN/adfs/ls/?wa=wsignout1.0.

Klepněte na tlačítko OK > Použít > OK.