Administración de certificados mediante la autoridad certificadora de Microsoft a través de MSCEWS

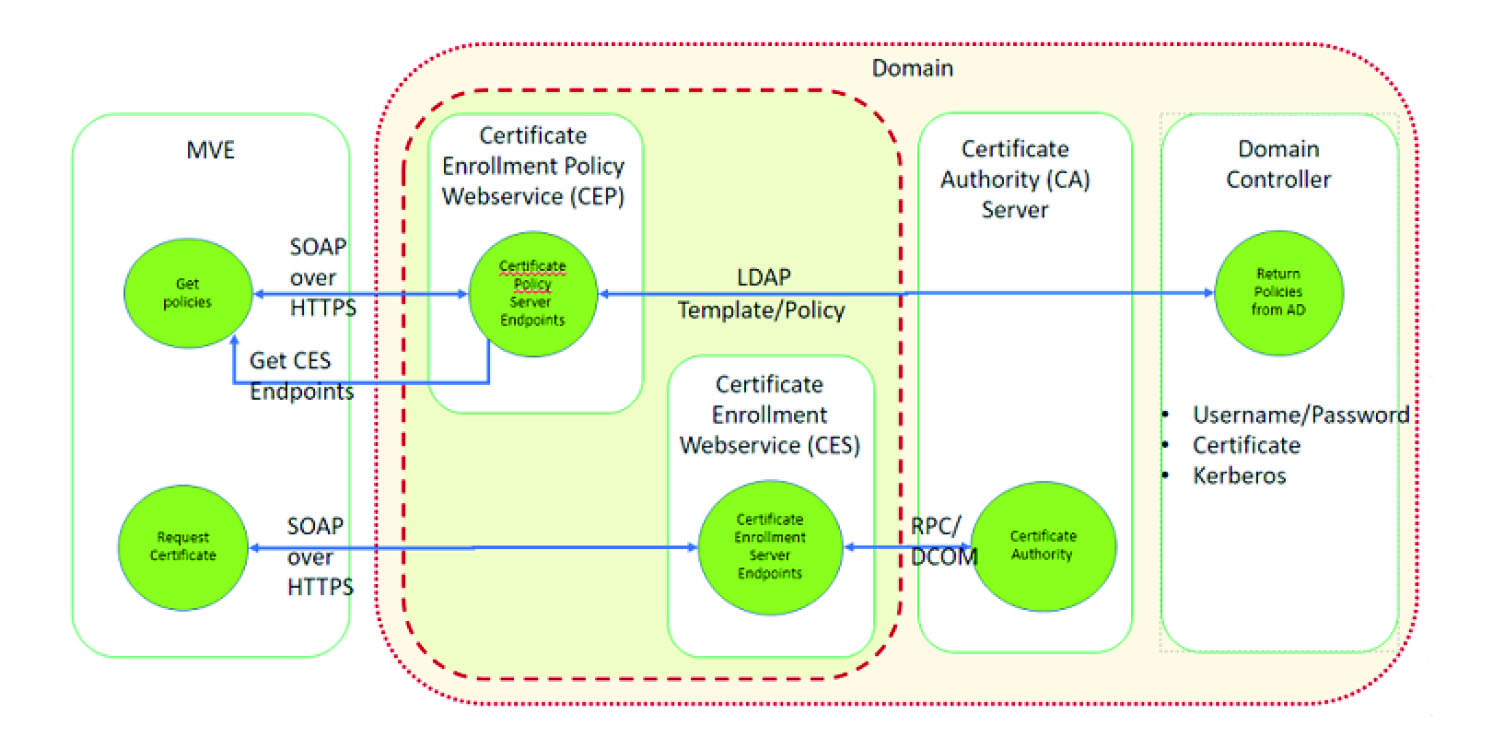

En esta sección se proporciona información sobre la configuración del servicio web de la política de inscripción de certificados (CEP) y del servicio web de inscripción de certificados (CES). Puesto que Microsoft recomienda instalar CEP y CES en dos equipos diferentes, en este documento hacemos lo mismo. Nos referimos a estos servicios web como servidor CEP y servidor CES, respectivamente.

Nota:

El usuario debe tener una autoridad certificadora (CA) de Enterprise preconfigurada y un controlador de dominio.

Requisitos del sistema

Para todas las configuraciones de este documento se utiliza el sistema operativo Windows Server 2012 R2. Los siguientes requisitos y capacidades de instalación se aplican tanto a CEP como a CES, a menos que se especifique lo contrario.

Cree los siguientes tipos de cuenta en el controlador de dominio:

Requisitos de conectividad de red

-

Los requisitos de conectividad de la red son una parte clave de la planificación de la implementación, especialmente en los escenarios en los que CEP y CES se alojan en una red perimetral.

-

Toda la conectividad del cliente a ambos servicios se produce dentro de una sesión HTTPS, por lo que sólo se permite el tráfico HTTPS entre el cliente y los servicios web.

-

CEP se comunica con los Servicios de dominio de Active Directory (AD DS), utilizando los puertos estándar LDAP (Lightweight Directory Access Protocol) y LDAP (LDAPS) (TCP 389 y 636 respectivamente).

-

CES se comunica con CA mediante el modelo de objetos componentes distribuidos (DCOM).

Notas:

-

De forma predeterminada, DCOM utiliza puertos efímeros aleatorios.

-

CA se puede configurar para reservar un rango específico de puertos para simplificar la configuración del firewall.

Creación de certificados SSL para servidores CEP y CES

CES y CEP deben utilizar Secure Sockets Layer (SSL) para la comunicación con los clientes (mediante HTTPS). Cada servicio debe tener un certificado válido que tenga una directiva de uso de clave mejorado (EKU) de autenticación de servidor en el almacén de certificados del equipo local.

-

Instale el servicio IIS en el servidor.

-

Inicie sesión en el servidor CEP y, a continuación, agregue el Certificado raíz (autoridad certificadora) en el almacén Autoridad certificadora raíz de confianza.

-

Inicie la Consola de IIS Manager y, a continuación, seleccione el

inicio del servidor

.

-

En la sección de vista principal, abra

Certificados de servidor

.

-

Haga clic en

Acciones

>

Crear solicitud de certificado

.

-

En la ventana Propiedades de nombre distinguido, proporcione la información necesaria y, a continuación, haga clic en

Siguiente

.

-

En el cuadro de diálogo Propiedades del proveedor de servicios criptográficos, seleccione la longitud de bit y, a continuación, haga clic en

Siguiente

.

-

Guarde el archivo.

-

Obtenga el archivo firmado por la CA que planea utilizar para CEP y CES.

Nota:

Asegúrese de que EKU de autenticación de servidor está activada en el certificado firmado.

-

Vuelva a copiar el archivo firmado en el servidor CEP.

-

En Consola de IIS Manager, seleccione el

inicio del servidor

.

-

En Vista principal, abra

Certificados de servidor

.

-

Haga clic en

Acciones

>

Completar solicitud de certificado

.

-

En la ventana Especificar respuesta de la autoridad certificadora, seleccione el archivo firmado.

-

Escriba un nombre y, a continuación, en el menú Almacén de certificados, seleccione

Personal

.

-

Complete la instalación del certificado.

-

En Consola del IIS Manager, seleccione el sitio web predeterminado.

-

Haga clic en

Acciones

>

Enlaces

.

-

En el cuadro de diálogo Enlaces de sitio, haga clic en

Agregar

.

-

En el cuadro de diálogo Agregar enlace de sitio, establezca Tipo en

https

y, a continuación, desde el certificado SSL, busque el certificado recién creado.

-

En Consola de IIS Manager, seleccione

Sitio web predeterminado

y, a continuación, abra la configuración de SSL.

-

Active Requerir SSL y establezca Certificado de cliente en

Ignorar

.

-

Reinicie IIS.

Nota:

Siga el mismo proceso para el servidor CES.

Creación de plantillas de certificado

El usuario debe crear una plantilla de certificado para la inscripción de certificados. Haga lo siguiente para copiar desde una plantilla de certificado existente:

-

Inicie sesión en la CA de Enterprise con credenciales de administrador de CA.

-

Expanda la CA, haga clic con el botón derecho en

Plantillas de certificado

y, a continuación, haga clic en

Administrar

.

-

En la Consola de plantillas de certificados, haga clic con el botón derecho en

Plantilla de certificado de servidor web

y, a continuación, haga clic en

Duplicar plantilla

.

-

En la ficha General de la plantilla, asigne un nombre a la plantilla

MVEWebServer

.

-

En la ficha Seguridad, otorgue al administrador de CA permisos de

lectura

,

escritura

e

inscripción

.

-

Otorgue permisos de

lectura

e

inscripción

a los usuarios autenticados.

-

En la pestaña Nombre del sujeto, seleccione

Proporcionar

en la solicitud.

-

En la ficha General, establezca el período de validez del certificado.

-

Si piensa utilizar esta plantilla de certificado para emitir un

certificado 802.1X

para impresoras, haga lo siguiente:

-

En la ficha

Extensiones

, seleccione

Políticas de aplicación

en la lista de extensiones incluidas en esta plantilla.

-

Haga clic en

Editar

>

Agregar

.

-

En el cuadro de diálogo Agregar política de aplicación, seleccione

Autenticación de cliente

.

-

Haga clic en

Aceptar

.

-

En el cuadro de diálogo Propìedades de plantilla de certificado, haga clic en

Aceptar

.

-

En la ventana CA, haga clic con el botón derecho en

Plantillas de certificado

y, a continuación, haga clic en

Nuevo

>

Plantilla de certificado

.

-

Seleccione

MVEWebServer

y, a continuación, haga clic en

Aceptar

.

Descripción de los métodos de autenticación

CEP y CES admiten los siguientes métodos de autenticación:

-

Autenticación integrada en Windows, también conocida como

autenticación Kerberos

-

Autenticación de certificado de cliente, también conocida como

Autenticación de certificado X.509

-

Autenticación de nombre de usuario y contraseña

autenticación integrada de Windows

La autenticación integrada en Windows utiliza Kerberos para proporcionar un flujo de autenticación ininterrumpido para los dispositivos conectados a la red interna. Este método es el preferido para las implementaciones internas porque utiliza la infraestructura Kerberos existente en AD DS. También requiere cambios mínimos en los equipos cliente de certificados.

Nota:

Utilice este método de autenticación si necesita que los clientes accedan

sólo

al servicio web mientras está conectado directamente a la red interna.

Autentificación de certificado de cliente

Este método es preferible a la autenticación de nombre de usuario y contraseña porque es más seguro. No requiere una conexión directa a la red corporativa.

Notas:

-

Utilice este método de autenticación si tiene previsto proporcionar a los clientes certificados X.509 digitales para la autenticación.

-

Este método activa los servicios Web disponibles en Internet.

Información de nombre de usuario y contraseña.

El método de nombre de usuario y contraseña es la forma más sencilla de autenticación. Este método se utiliza normalmente para prestar servicio a clientes que no están conectados directamente a la red interna. Es una opción de autenticación menos segura que la autenticación de certificado de cliente, pero no requiere el aprovisionamiento de un certificado.

Nota:

Utilice este método de autenticación cuando pueda acceder al servicio Web en la red interna o a través de Internet.

Requisitos de delegación

La delegación permite a un servicio suplantar a una cuenta de usuario o equipo para tener acceso a los recursos de toda la red.

Se requiere delegación para el servidor CES cuando se aplican todas las situaciones siguientes:

-

CA y CES no residen en el mismo equipo.

-

CES puede procesar las solicitudes de inscripción iniciales, en lugar de procesar únicamente las solicitudes de renovación de certificados.

-

El tipo de autenticación se establece en

Autenticación integrada de Windows

o

Autenticación de certificado de cliente

.

No es necesaria la delegación para el servidor CES en los siguientes casos:

Notas:

-

Microsoft recomienda ejecutar CEP y CES como cuentas de usuario de dominio.

-

Los usuarios deben crear un nombre principal de servicio (SPN) adecuado antes de configurar la delegación en la cuenta de usuario de dominio.

Activación de la delegación

-

Para crear un SPN para una cuenta de usuario de dominio, utilice el comando

setspn

de la siguiente manera:

setspn -s http/ces.msca.com msca\CESSvc

Notas:

-

El nombre de la cuenta es CESSvc.

-

CES se ejecuta en un equipo con un nombre de dominio (FQDN) de

ces.msca.com

en el dominio msca.com.

-

Abra la cuenta de usuario de dominio CESSvc en el controlador de dominio.

-

En la pestaña Delegación, seleccione

Confiar en este usuario para delegar solo a servicios especificados

.

-

Seleccione la delegación adecuada según el método de autenticación.

Notas:

-

Si selecciona Autenticación integrada en Windows, configure la delegación para que utilice

sólo Kerberos

.

-

Si el servicio utiliza Autenticación de certificado de cliente, configure la delegación para que utilice cualquier protocolo de autenticación.

-

Si tiene previsto configurar varios métodos de autenticación, configure la delegación para utilizar cualquier protocolo de autenticación.

-

Haga clic en

Agregar

.

-

En el cuadro de diálogo Agregar servicios, seleccione

Usuarios

o

Equipos

.

-

Escriba el nombre de host del servidor de la CA y, a continuación, haga clic en

Comprobar nombres

.

-

En el cuadro de diálogo Agregar servicios, seleccione uno de los siguientes servicios para delegar:

-

Cierre el cuadro de diálogo de propiedades de usuario de dominio.

Para los usuarios del dominio CEP que utilizan la autenticación integrada en Windows, haga lo siguiente:

-

Para crear un SPN para una cuenta de usuario de dominio, utilice el comando

setspn

de la siguiente manera:

setspn -s http/cep.msca.com msca\CEPSvc

Nota:

El nombre de la cuenta es CEPSvc.

-

Abra la cuenta de usuario de dominio CEPSvc en el controlador de dominio.

-

En la pestaña Delegación, seleccione

No confiar en este usuario para la delegación

.

Configuración de la autenticación integrada de Windows

Para instalar CEP y CES, utilice Windows PowerShell.

Configuración de CEP

El cmdlet

Install-AdcsEnrollmentPolicyWebService

configura el servicio web de inscripción de certificados (CEP). También se utiliza para crear otras instancias del servicio en de una instalación existente.

-

Inicie sesión en el servido CEP con el nombre de usuario CEPAdmin y, a continuación, inicie PowerShell en modo administrativo.

-

Ejecute el comando

Import-Module ServerManager

.

-

Ejecute el comando

Add-WindowsFeature Adcs-Enroll-Web-Pol

.

-

Ejecute el comando

Install-AdcsEnrollmentPolicyWebService -AuthenticationType Kerberos -SSLCertThumbprint "sslCertThumbPrint"

.

Nota:

Sustituya <

sslCertThumbPrint

> por la huella digital del certificado SSL creado para el servidor CEP, tras haber eliminado los espacios entre los valores de la huella digital.

-

Complete la instalación seleccionando

Y

o

A

.

-

Inicie la consola de IIS Manager.

-

En el panel Conexiones, expanda el servidor web que aloja CEP.

-

Expanda

Sitios

,

Sitio web predeterminado

y, a continuación, haga clic en el nombre de la aplicación virtual de instalación que corresponda

ADPolicyProvider_CEP_Kerberos

.

-

En la aplicación virtual denominada

Inicio

, haga doble clic en la configuración de la aplicación y, a continuación, haga doble clic en

FriendlyName

.

-

Escriba un nombre en Valor y cierre el cuadro de diálogo.

-

Haga doble clic en

URI

y, a continuación, copie

Valor

.

Notas:

-

Si desea configurar otro método de autenticación en el mismo servidor CEP, debe cambiar el ID.

-

Esta URL se utiliza en MVE o en cualquier aplicación cliente.

-

En el panel izquierdo, haga clic en

Grupo de aplicaciones

.

-

Seleccione

WSEnrollmentPolicyServer

y, a continuación, en el panel derecho, haga clic en

Acciones

>

Configuración avanzada

.

-

Seleccione el campo de identidad de Modelo de proceso.

-

En el cuadro de diálogo Identidad del grupo de aplicaciones, seleccione la cuenta personalizada e introduzca

CEPSvc

como el nombre de usuario de dominio.

-

Cierre todos los cuadros de diálogo y actualice IIS desde el panel derecho de Consola de IIS Manager .

-

En PowerShell, escriba

iisreset

para reiniciar IIS.

Configuración de CES

El cmdlet

Install-AdcsEnrollmentWebService

configura el servicio web de inscripción de certificados (CES). También se utiliza para crear otras instancias del servicio en de una instalación existente.

-

Inicie sesión en el servidor CES con el nombre de usuario

CESAdmin

y, a continuación, inicie PowerShell en modo administrativo.

-

Ejecute el comando

Import-Module ServerManager

.

-

Ejecute el comando

Add-WindowsFeature Adcs-Enroll-Web-Svc

.

-

Ejecute el comando

Install-AdcsEnrollmentWebService -ApplicationPoolIdentity -CAConfig "CA1.contoso.com\contoso-CA1-CA" -SSLCertThumbprint "sslCertThumbPrint" -AuthenticationType Kerberos

.

Notas:

-

Sustituya <

sslCertThumbPrint

> por la huella digital del certificado SSL creado para el servidor CES, tras haber eliminado los espacios entre los valores de la huella digital.

-

Sustituya

CA1.contoso.com

por el nombre del equipo de la CA.

-

Sustituya

contoso-CA1-CA

por el nombre común de la CA.

-

Complete la instalación seleccionando

Y

o

A

.

-

Inicie la consola de IIS Manager.

-

En el panel Conexiones, expanda el servidor web que aloja CES.

-

Expanda

Sitios

,

Sitio web predeterminado

y, a continuación, haga clic en el nombre de la aplicación virtual de instalación que corresponda:

contoso-CA1-CA _CES_Kerberos

.

-

En el panel izquierdo, haga clic en

Grupo de aplicaciones

.

-

Seleccione

WSEnrollmentServer

y, a continuación, en el panel derecho, haga clic en

Acciones

>

Configuración avanzada

.

-

Seleccione el campo de identidad de Modelo de proceso.

-

En el cuadro de diálogo

Identidad del grupo de aplicaciones

, seleccione la cuenta personalizada e introduzca

CESSvc

como el nombre de usuario de dominio.

-

Cierre todos los cuadros de diálogo y actualice IIS desde el panel derecho de Consola de IIS Manager.

-

En PowerShell, escriba

iisreset

para reiniciar IIS.

-

Para los usuarios de dominio CESSvc, active la delegación. Para obtener más información, consulte

Activación de la delegación

.

Configuración de la autenticación del certificado de cliente

Configuración de CEP

El cmdlet

Install-AdcsEnrollmentPolicyWebService

configura CEP. También se utiliza para crear otras instancias del servicio en de una instalación existente.

-

Inicie sesión en el servido CEP con el nombre de usuario CEPAdmin y, a continuación, inicie PowerShell en modo administrativo.

-

Ejecute el comando

Import-Module ServerManager

.

-

Ejecute el comando

Add-WindowsFeature Adcs-Enroll-Web-Pol

.

-

Ejecute el comando

Install-AdcsEnrollmentPolicyWebService -AuthenticationType Certificate -SSLCertThumbprint “sslCertThumbPrint”

.

Nota:

Sustituya <

sslCertThumbPrint

> por la huella digital del certificado SSL creado para el servidor CEP, tras haber eliminado los espacios entre los valores de la huella digital.

-

Complete la instalación seleccionando

Y

o

A

.

-

Inicie la consola de IIS Manager.

-

En el panel Conexiones, expanda el servidor web que aloja CEP.

-

Expanda

Sitios

,

Sitio web predeterminado

y, a continuación, haga clic en el nombre de la aplicación virtual de instalación que corresponda

ADPolicyProvider_CEP_Certificate

.

-

En la aplicación virtual denominada

Inicio

, haga doble clic en la configuración de la aplicación y, a continuación, haga doble clic en

FriendlyName

.

-

Escriba un nombre en Valor y cierre el cuadro de diálogo.

-

Haga doble clic en

URI

y, a continuación, copie

Valor

.

Notas:

-

Si desea configurar otro método de autenticación en el mismo servidor CEP, debe cambiar el ID.

-

Esta URL se utiliza en MVE o en cualquier aplicación cliente.

-

En el panel izquierdo, haga clic en

Grupo de aplicaciones

.

-

Seleccione

WSEnrollmentPolicyServer

y, a continuación, en el panel derecho, haga clic en

Acciones

>

Configuración avanzada

.

-

Seleccione el campo de identidad de Modelo de proceso.

-

En el cuadro de diálogo Identidad del grupo de aplicaciones, seleccione la cuenta personalizada e introduzca

CEPSvc

como el nombre de usuario de dominio.

-

Cierre todos los cuadros de diálogo y actualice IIS desde el panel derecho de Consola de IIS Manager .

-

En PowerShell, escriba

iisreset

para reiniciar IIS.

Configuración de CES

El cmdlet

Install-AdcsEnrollmentWebService

configura el servicio web de inscripción de certificados (CES). También se utiliza para crear otras instancias del servicio en de una instalación existente.

-

Inicie sesión en el servidor CES con el nombre de usuario

CESAdmin

y, a continuación, inicie PowerShell en modo administrativo.

-

Ejecute el comando

Import-Module ServerManager

.

-

Ejecute el comando

Add-WindowsFeature Adcs-Enroll-Web-Svc

.

-

Ejecute el comando

Install-AdcsEnrollmentWebService -ApplicationPoolIdentity -CAConfig “CA1.contoso.com\contoso-CA1-CA” -SSLCertThumbprint “sslCertThumbPrint” -AuthenticationType Certificate

.

Notas:

-

Sustituya <

sslCertThumbPrint

> por la huella digital del certificado SSL creado para el servidor CES, tras haber eliminado los espacios entre los valores de la huella digital.

-

Sustituya

CA1.contoso.com

por el nombre del equipo de la CA.

-

Sustituya

contoso-CA1-CA

por el nombre común de la CA.

-

Si ya ha configurado un método de autenticación en al host, elimine

ApplicationPoolIdentity

del comando.

-

Complete la instalación seleccionando

Y

o

A

.

-

Inicie la consola de IIS Manager.

-

En el panel Conexiones, expanda el servidor web que aloja CEP.

-

Expanda

Sitios

,

Sitio web predeterminado

y, a continuación, haga clic en el nombre de la aplicación virtual de instalación que corresponda:

contoso-CA1-CA _CES_Certificate

.

-

En el panel izquierdo, haga clic en

Grupo de aplicaciones

.

-

Seleccione

WSEnrollmentServer

y, a continuación, en el panel derecho, haga clic en

Acciones

>

Configuración avanzada

.

-

Seleccione el campo de identidad de Modelo de proceso.

-

En el cuadro de diálogo Identidad del grupo de aplicaciones, seleccione la cuenta personalizada e introduzca

CESSvc

como el nombre de usuario de dominio.

-

Cierre todos los cuadros de diálogo y actualice IIS desde el panel derecho de la Consola de IIS Manager.

-

En PowerShell, escriba

iisreset

para reiniciar IIS.

-

Para el usuario de dominio CESSvc, active la delegación. Para obtener más información, consulte

Activación de la delegación

.

Creación de un certificado de cliente

-

Abra

certlm.msc

desde una cuenta de usuario de dominio.

-

Haga clic en

Certificados

>

Personal

>

Certificados

>

Todas las tareas

>

Solicitar nuevo certificado

.

-

Haga clic en

Siguiente

.

-

Haga clic en

Inscripción a Active Directory

>

Acceso de cliente

.

Nota:

Si no quiere usar las opciones de

Inscripción a Active Directory

, haga lo siguiente:

-

Haga clic en

Configurado por usted

>

Agregar nuevo

.

-

Introduzca la URI del servidor de políticas de inscripción como dirección de servidor CEP para la autenticación de Nombre de usuario_Contraseña o de Kerberos.

-

Seleccione el tipo de autenticación

Integrado en Windows

.

-

Haga clic en

Validar servidor

.

-

Cuando se haya validado correctamente, haga clic en

Agregar

.

-

Haga clic en

Siguiente

.

-

Seleccione una plantilla.

-

Haga clic en

Detalles

>

Propiedades

.

-

Haga clic en

Inscribir

.

-

En la pestaña Asunto, proporcione un nombre de dominio completo (FQDN).

-

En la pestaña Clave privada, seleccione

Hacer exportable la clave privada

.

-

Haga clic en

Aplicar

>

Inscribir

.

Después de inscribir el certificado de cliente, haga lo siguiente para exportarlo en formato PFX.

-

Haga clic en

Certificado

>

Todas las tareas

>

Exportar

.

-

Haga clic en

Siguiente

>

Exportar la clave privada

.

-

Haga clic en

Siguiente

.

-

Escriba la contraseña proporcionada por el cliente.

-

Haga clic en

Siguiente

.

-

Especifique el nombre de archivo en el cuadro de diálogoExportación de certificados.

-

Haga clic en

Siguiente

>

Finalizar

.

Configuración de la autenticación nombre de usuario-contraseña

Configuración de CEP

El cmdlet

Install-AdcsEnrollmentPolicyWebService

configura el servicio web de inscripción de certificados (CEP). También se utiliza para crear otras instancias del servicio en de una instalación existente.

-

Inicie sesión en el servido CEP con el nombre de usuario CEPAdmin y, a continuación, inicie PowerShell en modo administrativo.

-

Ejecute el comando

Import-Module ServerManager

.

-

Ejecute el comando

Add-WindowsFeature Adcs-Enroll-Web-Pol

.

-

Ejecute el comando

Install-AdcsEnrollmentPolicyWebService -AuthenticationType UserName -SSLCertThumbprint “sslCertThumbPrint”

.

Nota:

Sustituya <

sslCertThumbPrint

> por la huella digital del certificado SSL creado para el servidor CEP, tras haber eliminado los espacios entre los valores de la huella digital.

-

Complete la instalación seleccionando

Y

o

A

.

-

Inicie la consola de IIS Manager.

-

En el panel Conexiones, expanda el servidor web que aloja CEP.

-

Expanda

Sitios

,

Sitio web predeterminado

y, a continuación, haga clic en el nombre de la aplicación virtual de instalación que corresponda:

ADPolicyProvider_CEP_UsernamePassword

.

-

En la aplicación virtual denominada

Inicio

, haga doble clic en la configuración de la aplicación y, a continuación, haga doble clic en

FriendlyName

.

-

Escriba un nombre en

Valor

y cierre el cuadro de diálogo.

-

Haga doble clic en

URI

y, a continuación, copie

Valor

.

Notas:

-

Si desea configurar otro método de autenticación en el mismo servidor CEP, debe cambiar el ID.

-

Esta URL se utiliza en MVE o en cualquier aplicación cliente.

-

En el panel izquierdo, haga clic en

Grupo de aplicaciones

.

-

Seleccione

WSEnrollmentPolicyServer

y, a continuación, en el panel derecho, haga clic en

Acciones

>

Configuración avanzada

.

-

Seleccione el campo de identidad de Modelo de proceso.

-

En el cuadro de diálogo Identidad del grupo de aplicaciones, seleccione la cuenta personalizada e introduzca

CESSvc

.

-

Cierre todos los cuadros de diálogo y actualice IIS desde el panel derecho de Consola de IIS Manager .

-

En PowerShell, escriba

iisreset

para reiniciar IIS.

Configuración de CES

El cmdlet

Install-AdcsEnrollmentWebService

configura el servicio web de inscripción de certificados (CES). También se utiliza para crear otras instancias del servicio en de una instalación existente.

-

Inicie sesión en el servidor CES con el nombre de usuario

CESAdmin

y, a continuación, inicie PowerShell en modo administrativo.

-

Ejecute el comando

Import-Module ServerManager

.

-

Ejecute el comando

Add-WindowsFeature Adcs-Enroll-Web-Svc

.

-

Ejecute el comando

Install-AdcsEnrollmentWebService -ApplicationPoolIdentity -CAConfig “CA1.contoso.com\contoso-CA1-CA” -SSLCertThumbprint “sslCertThumbPrint” -AuthenticationType UserName

.

Notas:

-

Sustituya <

sslCertThumbprint

> por la huella digital del certificado SSL creado para el servidor CES, tras haber eliminado los espacios entre los valores de la huella digital.

-

Sustituya

CA1.contoso.com

por el nombre del equipo de la CA.

-

Sustituya

contoso-CA1-CA

por el nombre común de la CA.

-

Si ya ha configurado un método de autenticación en al host, elimine

ApplicationPoolIdentity

del comando.

-

Complete la instalación seleccionando

Y

o

A

.

-

Inicie la consola de IIS Manager.

-

En el panel Conexiones, expanda el servidor web que aloja CES.

-

Expanda

Sitios

,

Sitio web predeterminado

y, a continuación, haga clic en el nombre de la aplicación virtual de instalación que corresponda:

contoso-CA1-CA_CES_UsernamePassword

.

-

En el panel izquierdo, haga clic en

Grupo de aplicaciones

.

-

Seleccione

WSEnrollmentServer

y, a continuación, en el panel derecho, haga clic en

Acciones

>

Configuración avanzada

en Acciones.

-

Seleccione el campo de identidad de Modelo de proceso.

-

En el cuadro de diálogo Identidad del grupo de aplicaciones, seleccione la cuenta personalizada e introduzca

CESSvc

como el nombre de usuario de dominio.

-

Cierre todos los cuadros de diálogo y actualice IIS desde el panel derecho de Consola de IIS Manager.

-

En PowerShell, escriba

iisreset

para reiniciar IIS.